Netzwerkkameras erhöhen die Sicherheit der überwachten Gebäude. Dank intelligenter Analyse geben sie wertvolle Informationen zu Geschäftsprozessen. Sie binden sich aber zugleich unter Umständen an das Internet an und schaffen dadurch Cybersicherheitsrisiken. Eine cloudbasierte Videomanagementplattform hilft, die Risiken zu minimieren

Videokameras, die ein Teil des Unternehmensnetzes sind, können Gefahren verursachen. Wie viele andere Internet-of-Things-Hardware sind auch sie ein attraktives Ziel von Hackern, die eine digitale Kamera zum Bestandteil ihrer Distributed-Denial-of-Service (DDoS)-Angriffe auf Unternehmen machen. In prominenten Fällen wurden rund eine Million Videokameras oder digitale Videorekorder mit Netzanschluss für DDoS-Angriffe missbraucht. Hacker integrierten Videokameras in Botnetze – so in das sich selbst verbreitende Mirai-Botnetz. Cyberattacken bedrohen aber den Datenschutz, wenn etwa Hacker Administrationsrechte für Kameras kapern und damit auf die aufgezeichneten Video-Systeme zugreifen können.

Eines muss jedem IT-Verantwortlichen und den Entscheidern im C-Level klar sein: Implementieren sie ein On-Premises-System zur Videoüberwachung, machen sie sich damit das Absichern eines veritablen Unternehmensnetzes zur Aufgabe. Dafür hat eine IT-Abteilung aber in der Regel keine Zeit, zumal sie schon oft mit dem Schutz des eigentlichen Netzes nicht klarkommt. Und der Aufwand für den Schutz von Videokameras lässt sich in Unternehmen nur selten denen gegenüber rechtfertigen, denen es um die wirtschaftlichen Geschäftsprozesse geht. Noch größer ist das Problem bei Anbietern von Sicherheitsdiensten, zu deren Hauptkompetenz der Gebäudeschutz oder andere Dienste gehören, aber nicht die Netzwerksicherheit. Hier fehlt oft die technische Kompetenz in den Bereichen Networking und IT-Security.

Für die meisten Unternehmen und Sicherheitsanbieter empfiehlt sich daher ein cloudbasierter Videoplattformdienst an, weil dieser in der Regel eine bessere IT-Sicherheit und einen Datenschutz von hinreichender Qualität anbieten kann. Ein cloudbasiertes Videomanagementsystem bietet klassische Netzwerksicherheit und die technische Kompetenz eines Cloud-Providers. Er bietet einfach zu implementierende und zu verwaltende Systeme. Das hilft, Konfigurationsfehler und Schwachstellen zu vermeiden. Der Anforderungskatalog für Videoüberwachungsnetze unterscheidet sich nicht grundlegend von den üblichen Vorgaben der Netzwerk- und IT-Sicherheit, aber er setzt doch auch eigene Prioritäten.

Netzwerkkameras vom Internet isolieren

Netzwerkkameras mit Anschluss an das Internet bieten eine offene, weil meistens vernachlässigte Flanke im Unternehmensnetz. Gleich ob Cloud- oder On-Premises: Sie sollten daher in jedem Fall vom Internet getrennt sein. Die dazugehörigen Applikationen verbinden sich dann automatisch mit dem Video Management System (VMS) der Cloud-Überwachungskamera und ignorieren ihrerseits alle eingehenden Verbindungsanfragen aus dem Internet. Die Applikationen sollten keine offenen Ports hinterlassen.

Verhindern des unberechtigten Zugriffs

Netzwerkkameras sind Internet-of-Things-Hardware. Ein Hauptproblem hierbei ist die von Herstellern und Anwendern oft vernachlässigte Passwortdisziplin, etwa wenn Standardpassworte nicht verändert werden. In ein Netz mit sich selbst konfigurierenden Systemen muss der installierende Techniker die Kamera aber nicht anmelden – ein Risikofaktor weniger. Der spätere Nutzer, Sicherheitsdienst oder Unternehmer, ist natürlich dann gefordert, seine individuellen Zugangsdaten sorgfältig zu wählen und zu verwalten. Biometrische und Zwei-Faktor-Authentifikation verhindern unberechtigte Zugriffe und lassen sich in Single-Sign-On-Dienste integrieren.

Identifikation durch digitale Zertifikate

Videoüberwachung findet immer häufiger per Fernzugriff statt: So über einen ausgelagerten Sicherheitsdienst oder durch Mitarbeiter im Homeoffice, die ihre Kollegen im Büro hereinlassen oder entlegene Standorte, Seitengänge oder Lagerhallen überwachen. Alle Elemente dieses Netzes (PC, Smartphone, Kamera, Notebook, Bridge, digitaler Videorekorder) müssen dabei ihre Identität offenlegen, um Daten zu übertragen. Digitale Zertifikate sind daher die entscheidende Grundlage, um die Videomaterialien sicher zu versenden.

Sicherer Anschluss ans Rechenzentrum

Gleich, ob eine Kamera Videosequenzen lokal auf der Festplatte eines Videorekorders speichert, zwischenspeichert oder an ein Rechenzentrum überträgt und dort speichert: Verschlüsselungen at flight und at rest sind ein Hauptkriterium für Sicherheit, das sich allein schon aus den Vorgaben der DSGVO ergibt.

Ebenso wichtig ist es, Netzverbindungen sicher zu konfigurieren. Cloud-Dienste leisten hier wertvolle Hilfe durch automatische Konfiguration. Digitale Videorekorder und Bridges fungieren als Server für digitale Kameras, erkennen IP-Kameras automatisch, so dass ein IT-Admin keine Kamera-IP-Adresse manuell festlegen muss – was Fehler vermeidet. Die endgültige Aufnahme der Kamera ins Netz erfolgt aber immer noch manuell.

Verwaltete Sicherheit

Vielen Administratoren fehlt die Zeit, eine große Zahl von Videokameras eventuell unterschiedlicher Hersteller zu verwalten, die sich dann auch noch an verschiedenen Standorten befinden. Dass niemand Updates und Patches einspielt, ist fast schon vorprogrammiert. Wenn ein Administrator eines Clouddienstes die Geräte zentral wartet und verwaltet, minimiert das ein klassisches Risiko in der Cybersicherheit.

Datentresore

Entscheidend ist die Sicherheit der Daten. Videodaten mit Bildern von Kunden, Besuchern, Passanten oder Mitarbeitern stehen unter strengstem Datenschutz. Ihr Verlust ist ein meldepflichtiger Vorfall im Sinne der DSGVO. Der Datenschutz des Videomaterials hat mehrere Aspekte: In den meisten Fällen – wenn kein sicherheitsrelevanter Vorfall dokumentiert wurde – sind Videos zuverlässig und automatisch zu löschen. In Deutschland wird ein Löschen nach 72 Stunden empfohlen. Intelligente Systeme gehen daher noch weiter und übertragen lediglich solche Vorgänge über das Netz an die Zentrale, die einen Alarm auslösen würden.

Aber auch die Daten, die ein Unternehmen aufgrund eines berechtigten Interesses, etwa einem Gerichtsprozesses durch Vandalismus, aufbewahren kann, müssen sicher vor fremdem Zugriff gespeichert sein. Das Rechenzentrum eines Cloud-Providers ist die beste Wahl, zumal wenn es sich in Deutschland befindet und selbst mit digitalem Gebäudeschutz gesichert ist. Ein dritter Aspekt ist die Integrität der Daten: Besondere Protokolle garantieren, dass diese nicht manipuliert wurden und machen sie zu verwertbaren Beweismitteln vor Gericht.

Die IT-Sicherheit von Videoüberwachungssystemen kann und darf niemand unterschätzen. Es handelt sich um ein Netzwerk, dass zu pflegen ist. Das verschlingt Ressourcen. Ein cloudbasiertes Videomanagement hilft hier den IT-Administratoren, die einen zweiten Cybersicherheitsschauplatz oft einfach nicht bedienen können. Oder niemals mit so viel Zeit und damit so guter Qualität, wie ein externer Anbieter.

In den Nachrichten

Auf diesen Nachrichtenseiten behandelt. Klicken Sie auf das Bild, um mehr zu lesen. Die englische Version ist eine Übersetzung des Originalartikels, der auf Deutsch erschienen ist.

Andere Beiträge, die Sie interessieren könnten

Cloud-basierte Videoüberwachung für den Mozaiq IoT-Markt – PR Nachrichten

MÜNCHEN & AMSTERDAM – mozaiq und Eagle Eye Networks, der weltweit führende Anbieter Cloud-basierter Videoüberwachungslösungen, haben heute die Verfügbarkeit des Eagle Eye CameraManager auf dem mozaiq market bekannt gegeben. Unternehmen, Anbieter…

August 27, 2018

Eagle Eye Networks schließt achtzehnmonatiges Globalisierungsprojekt ab, um den Anforderungen multinationaler Kunden gerecht zu werden – PR Nachrichten

Eagle Eye Networks erweitert die globale Infrastruktur und lokalisiert die Bereitstellung von Dienstleistungen. Amsterdam. Eagle Eye Networks gab heute den Abschluss eines achtzehnmonatigen Globalisierungsprojekts bekannt, um den Anforderungen wichtiger globaler Kunden gerecht…

November 1, 2018

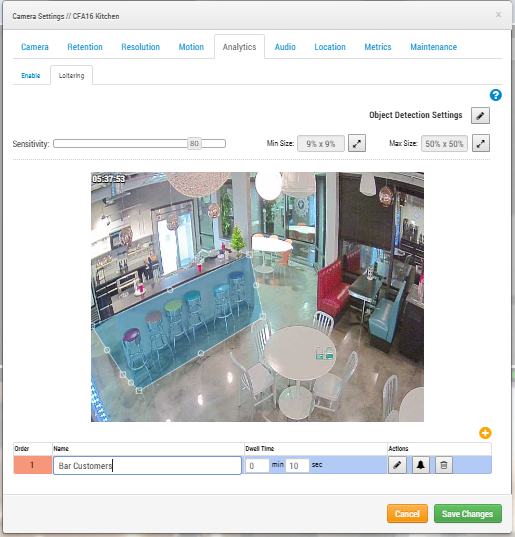

Eagle Eye Networks stellt erweiterte Videoanalysefunktionen vor – PR Nachrichten

Neue Loitering-Funktion des Eagle Eye Cloud VMS demonstriert erweitere Möglichkeiten zur Cloud-Videoüberwachung. Austin, TX, Amsterdam, NL – Eagle Eye Networks, der weltweit führende Anbieter von cloudbasierten Videoüberwachungslösungen, kündigte heute verbesserte Videoanalysefunktionen für…

Februar 12, 2019