Dostęp do Ustawień Kamery

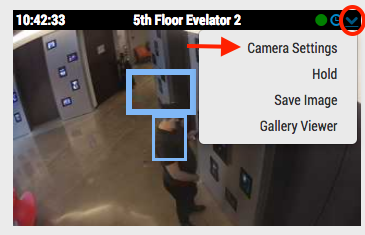

Z odpowiednimi uprawnieniami, do ustawienia kamery można wejść z poziomu z panelu użytkownika lub z widoku układu. W panelu kliknij ikonę koła zębatego, aby otworzyć ustawienia kamery. Z układu kliknij menu w prawym górnym rogu nad obrazem podglądu i wybierz ustawienia. Powiązane posty: Dostosowywanie Ustawień Ruchu